Fecha de publicación: 07/07/2021

Importancia:

Baja

Recursos afectados:

Versiones de Joomla! desde la 2.5.0 hasta la 3.9.27.

Descripción:

Joomla! ha publicado una actualización de seguridad de su gestor de contenidos que soluciona cinco vulnerabilidades y varios bugs que afectan a su núcleo (core).

Solución:

Si tienes instalada una versión de las indicadas en el apartado de recursos afectados, actualiza a la versión 3.9.28, que podrás obtener en la web oficial de Joomla! o desde el panel de administración de tu gestor de contenidos. Si tu web la mantiene un proveedor externo, asegúrate de que aplica estas actualizaciones de seguridad.

Sigue estos pasos:

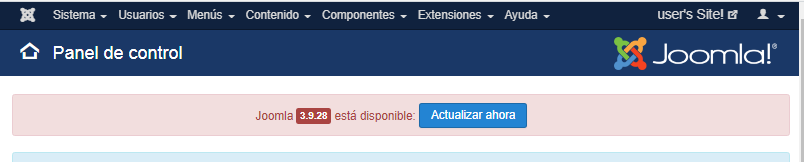

En primer lugar, accede a la consola de administración. Por lo general, la ruta es http://MIDOMINIO/”alias_backend” (generalmente «administrator»).

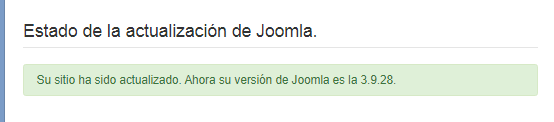

Una vez hayas accedido, el propio gestor te mostrará un aviso, en un mensaje situado en la parte superior de la pantalla, con la existencia de una nueva versión de Joomla!, en este caso, la 3.9.28:

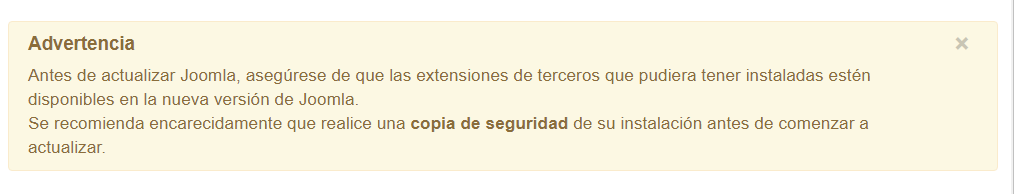

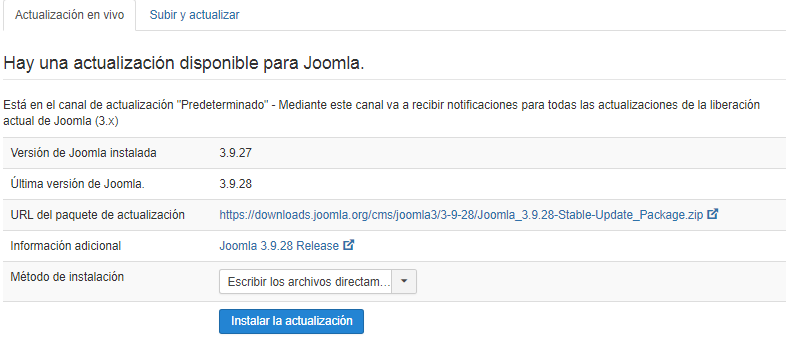

Al hacer clic sobre el botón «Actualizar ahora», pasarás a otra pantalla donde has de pulsar el botón «Instalar la actualización».

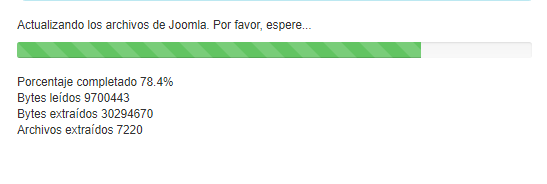

Esto iniciará el proceso de instalación:

Una vez haya concluido dicho proceso, se mostrará el siguiente mensaje: «Su sitio ha sido actualizado. Ahora su versión de Joomla! es la 3.9.28». En este momento, el gestor de contenidos ya está actualizado a la última versión disponible.

Es importante proteger el gestor de contenidos para evitar que sea vulnerable. Sigue esta checklist para evitar posibles ataques de ciberdelincuentes, algunos de ellos explicados en casos reales:

- ¿Humano o bot? Protege tu web con sistemas captcha

- Celebra el Día Mundial de las Contraseñas, la puerta de entrada a todos tus servicios

- Qué es una DMZ y cómo te puede ayudar a proteger tu empresa

- Historias reales: web segura cumpliendo la ley

- 5 razones para hacer copias de seguridad de tu web

¿Te gustaría estar a la última con la información de nuestros avisos? Anímate y suscríbete a nuestros boletines, únete al canal de Telegram @ProtegeTuEmpresa, o siguenos en twitter @ProtegeEmpresa y Facebook. Serás el primero en enterarte de los últimos avisos de seguridad para empresas. También ponemos a tu disposición la Línea de Ayuda en Ciberseguridad dde INCIBE en el teléfono 017, a través de nuestros canales de mensajería instantánea en WhatsApp (900 116 117) y Telegram (@INCIBE017) o mediante el formulario web.

Detalle:

Joomla! ha publicado una actualización del gestor de contenidos que corrige cinco vulnerabilidades:

- Una deficiencia en la vista imagelist de com_media y en el campo Rules de la API de JForm conducen a dos vulnerabilidades Cross-site-scripting o XSS, pudiendo comprometer el navegador del usuario o sus sesiones.

- La falta de validación en los parámetros de entrada podría llevar a corromper la tabla de grupos de usuarios, pudiendo ser explotada para generar una condición de denegación de servicio, o DoS.

- Algunas funciones del gestor de contenidos (CMS) no finalizan correctamente al cerrar la sesión de usuario cuando este ha cambiado la contraseña o su usuario ha sido bloqueado.

- La acción de instalación en com_installer carece de las comprobaciones ACL (Access Control List) requeridas para los superusuarios, lo que conduce a varios vectores de ataque potenciales que pueden provocar escalada de privilegios. Por defecto com_installer ya está limitado a los superusuarios.

Tu soporte tecnológico puede consultar una solución más técnica en el área de Avisos de INCIBE CERT.

Etiquetas:

Actualización, CMS, Vulnerabilidad

Ir a la fuente

Author: INCIBE

Aviso: Esta noticia / aviso es únicamente informativa y su veracidad está supeditada a la fuente origen. TechConsulting muestra este contenido por creer en su fuente y cómo servicio para facilitar a usuarios y empresas la obtención de dicho contenido. Agradecemos a la fuente el esfuerzo por distribuir este tipo de noticias y avisos sobre Ciberseguridad.