Fecha de publicación: 19/05/2022

Importancia:

Alta

Recursos afectados:

Cualquier empleado, autónomo o empresa que reciba un correo como el descrito a continuación o similar.

Descripción:

Se ha detectado una campaña de envío de correos electrónicos fraudulentos de tipo distribución de malware que tratan de suplantar a la entidad Endesa a través de una supuesta factura electrónica pendiente de pago.

Solución:

Es importante que ante la mínima duda, analices detenidamente el correo, tal y como explicamos en el artículo: ‘¿Dudas sobre la legitimidad de un correo? Aprende a identificarlos’.

Si has descargado y ejecutado el archivo, realiza un escaneo de todo el equipo con el antivirus y sigue las instrucciones marcadas por el mismo para eliminar el malware. También es recomendable que desconectes dicho equipo de la red principal de la empresa para evitar que otros dispositivos puedan verse infectados.

Para evitar ser víctima de este tipo de engaños te recomendamos seguir estos consejos:

- No abras correos de usuarios desconocidos o que no hayas solicitado; elimínalos directamente.

- No contestes en ningún caso a estos correos.

- Revisa los enlaces antes de hacer clic, aunque sean de contactos conocidos.

- Desconfía de los enlaces acortados.

- Desconfía de los ficheros adjuntos, aunque sean de contactos conocidos.

- Ten siempre actualizado el sistema operativo y el antivirus. En el caso del antivirus, comprueba que está activo.

- Asegúrate de que las cuentas de usuario de tus empleados utilizan contraseñas robustas y no tienen permisos de administrador.

Además, es importante que realices periódicamente copias de seguridad. Guárdalas en una ubicación diferente y verifica que se realizan correctamente y que sabes recuperarlas. De esta forma, en el caso de vernos afectados por algún incidente de seguridad, podremos recuperar la actividad de nuestra empresa de forma ágil.

- ¿Dudas sobre la legitimidad de un correo? Aprende a identificarlos

- Qué es el ransomware y cómo recupero mi información

- Cómo evitar incidentes relacionados con los archivos adjuntos al correo

- Día Mundial del Correo: cómo detectar correos fraudulentos

- Antimalware. Políticas de seguridad para la pyme

¿Te gustaría estar a la última con la información de nuestros avisos? Anímate y suscríbete a nuestros boletines, al canal de Telegram @ProtegeTuEmpresa, al perfil de twitter @ProtegeEmpresa o síguenos en Facebook. Serás el primero en enterarte de los últimos avisos de seguridad para empresas. También ponemos a tu disposición la Línea gratuita de Ayuda en Ciberseguridad de INCIBE, 017; y nuestros canales de chat de WhatsApp (900 116 117) y Telegram (@INCIBE017), o mediante el formulario web.

Detalle:

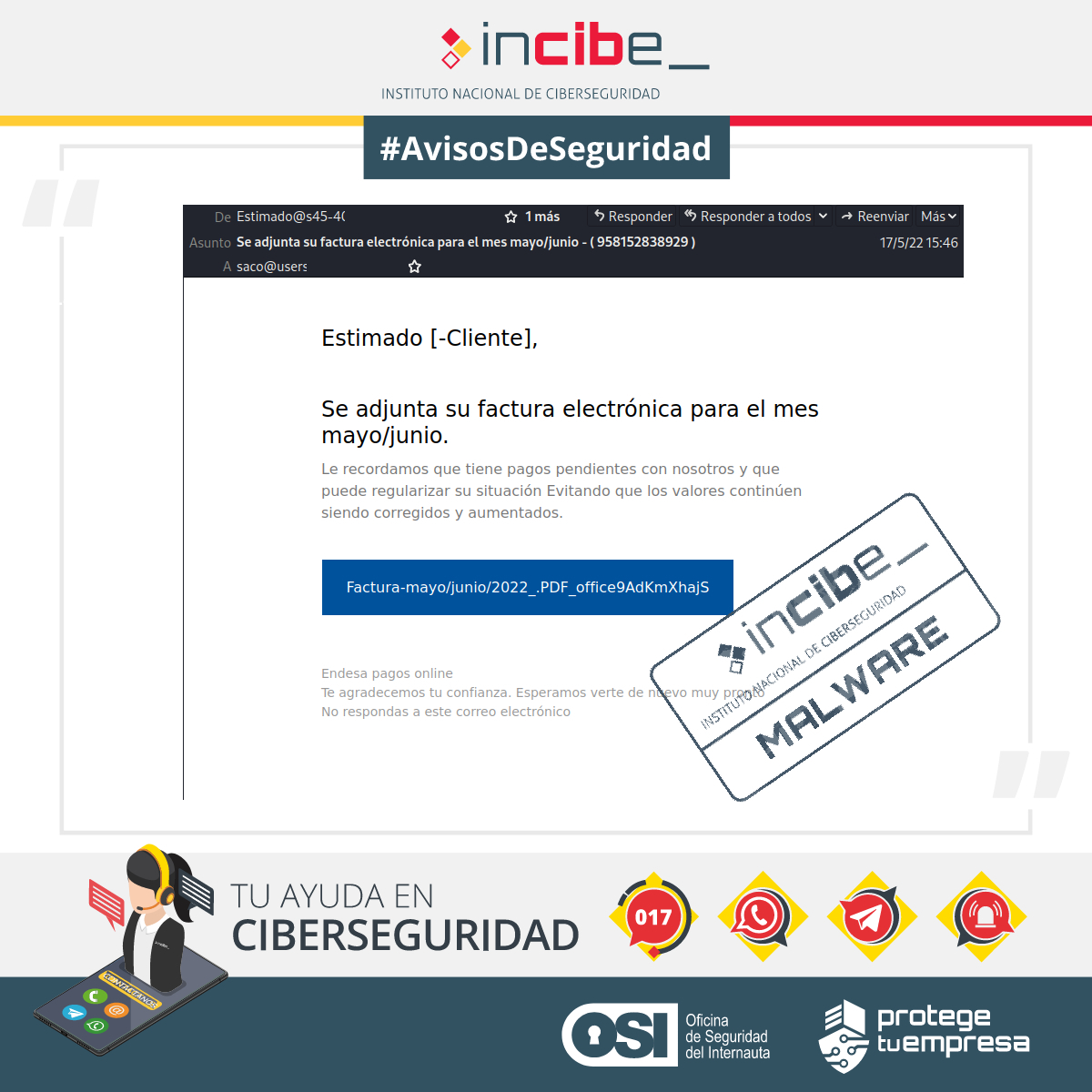

La campaña maliciosa detectada suplantando a Endesa tiene como asunto ‘Se adjunta su factura electrónica para el mes de mayo/junio – (xxxxxxxxxxxx)’, aunque podría tener asuntos similares. El objetivo de esta campaña es infectar el dispositivo de la víctima con malware.

En el cuerpo del correo se avisa al usuario de que tiene pagos pendientes cuya cantidad podría aumentar de no ser abonada como se muestra en la siguiente imagen:

Al acceder al enlace se descarga un archivo con extensión .msi contenido en un .zip. Al ser ejecutado, automáticamente se descarga otro archivo malicioso comprimido en .zip. El análisis de estos archivos indica que están infectados con el troyano bancario Grandoreiro, el cual permitiría a los ciberdelincuentes realizar acciones como manipular ventanas, registrar pulsaciones de teclado y obtener direcciones del navegador de la víctima, entre otras.

Etiquetas:

Correo electrónico, Fraude, Ingeniería social, Malware, Suplantación de identidad

Ir a la fuente

Author: INCIBE

Aviso: Esta noticia / aviso es únicamente informativa y su veracidad está supeditada a la fuente origen. TechConsulting muestra este contenido por creer en su fuente y cómo servicio para facilitar a usuarios y empresas la obtención de dicho contenido. Agradecemos a la fuente el esfuerzo por distribuir este tipo de noticias y avisos sobre Ciberseguridad.