Fecha de publicación: 20/01/2023

Importancia:

Media

Recursos afectados:

Cualquier empresario, empleado, en particular los encargados de tramitar facturas dentro de la empresa, que haga uso del correo electrónico y reciba una comunicación como la indicada en este aviso.

Descripción:

Se ha detectado una campaña de correos maliciosos de tipo phishing cuyo objetivo es infectar los dispositivos con malware. Los correos electrónicos identificados tienen como asunto «Factura Pendiente». En dichos correos, los ciberdelincuentes se hacen pasar por proveedores, es este caso abogados, que reclaman un pago pendiente. Cuando el usuario descarga la supuesta factura, se descarga el malware en su dispositivo. No se descartan campañas similares donde varíe el asunto o el cuerpo del correo.

Solución:

En caso de recibir un mensaje con las características descritas, pero no haber pulsado en el enlace, es recomendable eliminarlo directamente y poner en conocimiento de los compañeros el intento de fraude para evitar otras posibles víctimas.

Si has descargado y ejecutado el archivo, realiza un escaneo de todo el equipo con el antivirus y sigue las instrucciones marcadas por el mismo para eliminar el malware. También, es recomendable que desconectes dicho equipo de la red principal de la empresa para evitar que otros dispositivos se puedan infectar.

Como pautas generales de prevención, para evitar ser víctima de fraudes de este tipo, se recomienda:

- No abrir correos de usuarios desconocidos o que no haya solicitado: hay que eliminarlos directamente.

- En caso de que el correo proceda de una entidad bancaria legítima, nunca contendrá enlaces a su página de inicio de sesión o documentos adjuntos.

- No contestar en ningún caso a estos correos.

- Tener precaución al seguir enlaces o descargar ficheros adjuntos en correos electrónicos, SMS, mensajes en WhatsApp o redes sociales, aunque sean de contactos conocidos.

- Tener siempre actualizado el sistema operativo y el antivirus. En el caso del antivirus, comprobar que está activo.

- Asegurarte de que las cuentas de usuario de tus empleados utilizan contraseñas robustas y sin permisos de administrador.

Además, para prevenir y reforzar estos consejos, es importante que realices acciones de concienciación en ciberseguridad entre los empleados.

- Ingeniería social: técnicas utilizadas por los ciberdelincuentes y cómo protegerse;

- ¿Dudas sobre la legitimidad de un correo? Aprende a identificarlos;

- Busca otro al que engañar, yo no voy a picar;

- Historias reales: el ciberdelincuente le «pescó» por su falta de formación;

- Phishing: no muerdas el anzuelo;

Detalle:

El usuario recibe un correo que se dirige al cliente en él, con el pretexto de tener una factura pendiente. En el mensaje se insta al receptor a pulsar en un enlace que descarga automáticamente el malware.

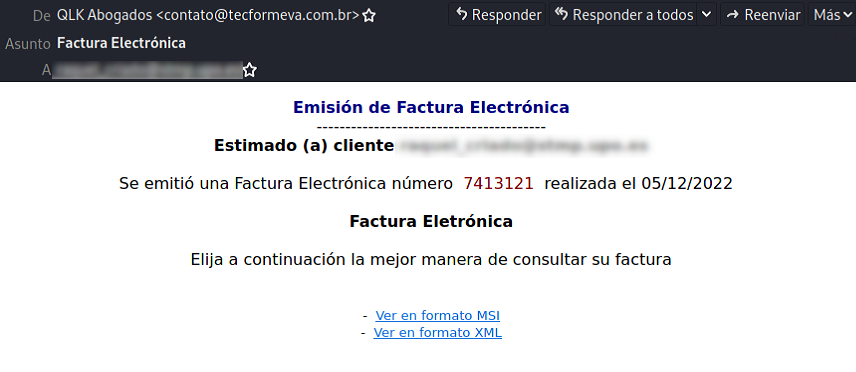

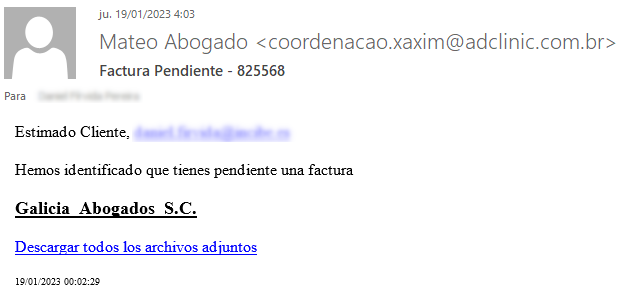

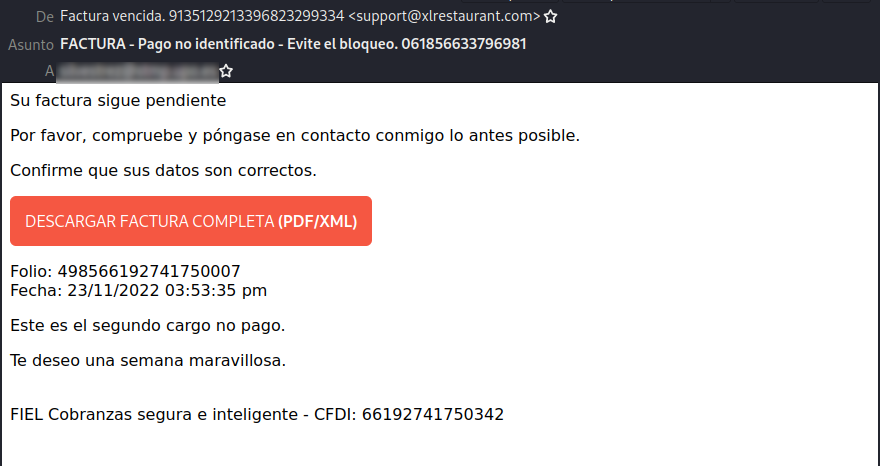

Los correos detectados siguen un patrón de formato, como los ejemplos expuestos. Tanto el asunto, como el cuerpo del mensaje denotan cierta urgencia y, por lo general, el texto es impersonal, está mal redactado y puede contener faltas de ortografía o puntuación.

Además, la dirección de correo electrónico del remitente resulta sospechosa por su formato, lo que denota ser fraudulento.

Ejemplos:

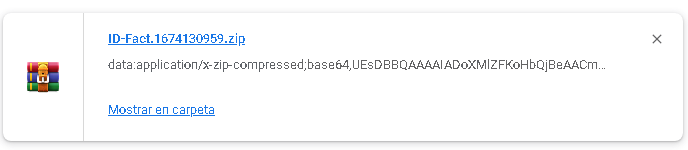

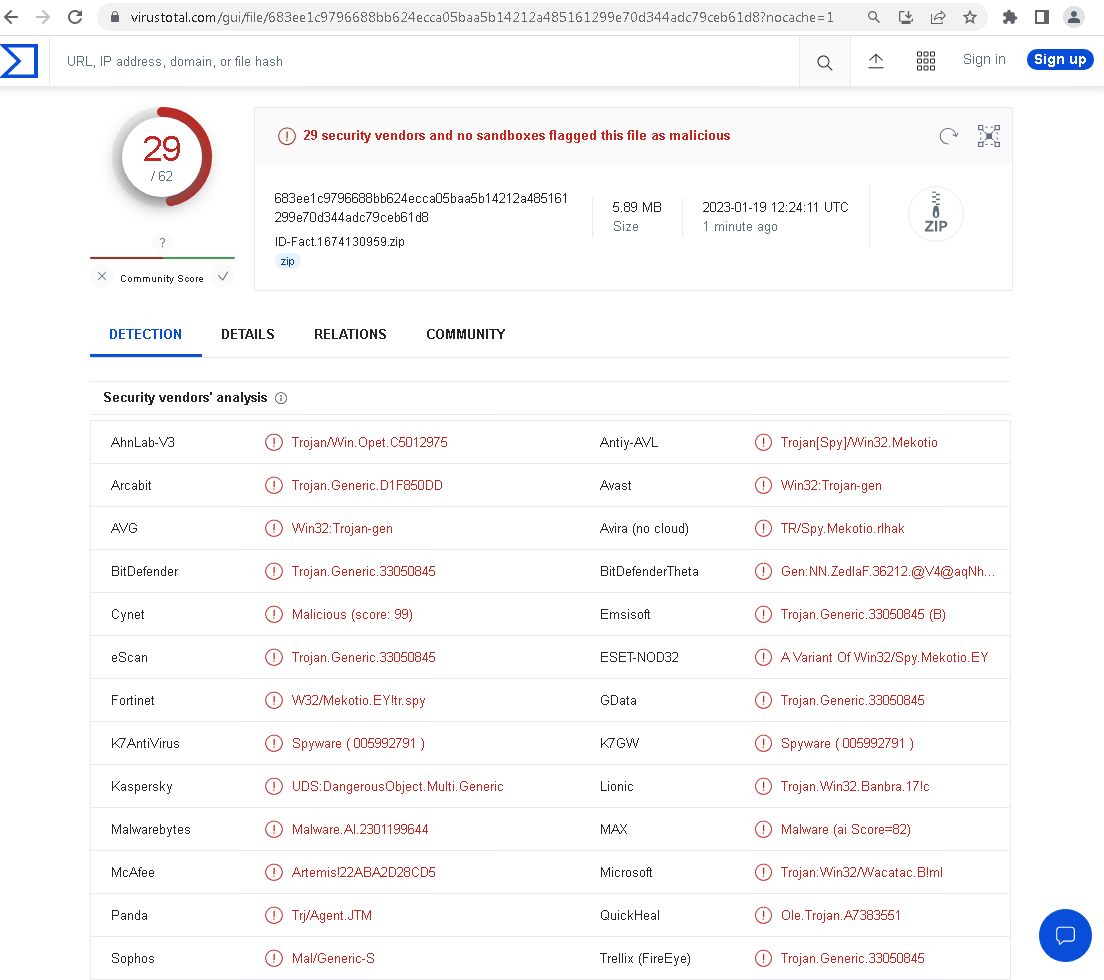

Al pulsar sobre el enlace del correo se produce la descarga del archivo .zip. Dicho archivo contiene el malware, diseñado para infectar el dispositivo si se ejecuta.

Este malware es de tipo troyano y se caracteriza por extraer información bancaria. Existen diferentes variantes, pero entre sus funcionalidades más comunes, este troyano permitiría a los ciberdelincuentes realizar acciones, como manipular ventanas, registrar pulsaciones de teclado y obtener direcciones del navegador de la víctima.

¿Te gustaría estar a la última con la información de nuestros avisos? Anímate y suscríbete a nuestros boletines, al canal de Telegram @ProtegeTuEmpresa, al perfil de twitter @ProtegeEmpresa o síguenos en Facebook. Serás el primero en enterarte de los últimos avisos de seguridad para empresas. También ponemos a tu disposición la Línea gratuita de Ayuda en Ciberseguridad de INCIBE, 017; y nuestros canales de chat de WhatsApp (900 116 117) y Telegram (@INCIBE017), o mediante el formulario web.

Ir a la fuente

Author: INCIBE

Aviso: Esta noticia / aviso es únicamente informativa y su veracidad está supeditada a la fuente origen. TechConsulting muestra este contenido por creer en su fuente y cómo servicio para facilitar a usuarios y empresas la obtención de dicho contenido. Agradecemos a la fuente el esfuerzo por distribuir este tipo de noticias y avisos sobre Ciberseguridad.